网盘系统信息防泄漏解决方案 非结构化数据快速增长,文件数量快速增加,文件重要性越来越突出; 非机构化数据的管理工具市场潜力巨大,目...

了解详情 >>

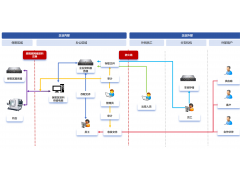

半导体行业安全文档交换解决方案 近年来,安全形势日益严峻,勒索病毒、数据泄露、黑客入侵等网络安全事件呈现上升趋势,遭遇勒索损失巨...

了解详情 >>

客户需求 边界接入平台数据摆渡过程中可能夹带未知威胁或威胁变种,可以绕过现有基于特征检测的产品技术,需要引入新的检测机制。 解决方...

了解详情 >>

客户需求 某市公安对市运营商互联网城域网、教育网流量威胁监测 解决方案 利用光分路器、分流器等网络设备将流量复制及分流为多条链路,...

了解详情 >>

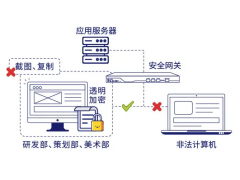

前员工盗用公司游戏源代码上线新游戏,半年获利1.5亿,源代码开发企业防泄密要如何做? 近日,上海警方破获了一起非法获取计算机信息系统...

了解详情 >>

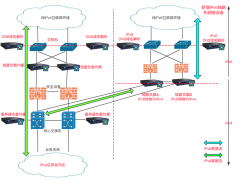

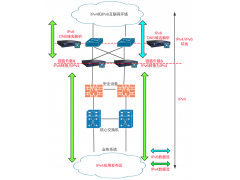

IPV6网络边界改造深入至业务边界2 新增IPv6平面方式1 客户特征: 客户不想改变现有的IPv4网络架构,但同时又不想改动后端的业务系统。 方案说...

了解详情 >>

IPv6网络边界改造 客户特征: 针对要快速实现IPv6改造,又不希望改动内网现有设备。 方案说明: 部署深AD应用交付做IPv6DNS域名解析 在网络出口...

了解详情 >>

IPV6网络边界改造深入至业务边界 客户特征: 关注IPv6安全建设,同时核心以上网络曾设备支持双栈,但是内网业务系统不希望做改动。 方案说明...

了解详情 >>