通过高效的报文分流算法(HIPAC),能达到匹配时间与策略数无关性,即1万条策略与10条策略的匹配时间基本一致。通过混合有限状态机(HFA)的模式匹配算法,将IPS、AV、木马检测等安全业务的模式信息统一编译到一个HFA中,报文流只需匹配一次HFA状态机就能完成安全检查。。

基于多核硬件处理器芯片,采用多核并行处理技术,多线程同时工作,大幅提高攻击签名的匹配速度和网络流量的处理速度。

采用模式匹配、异常流量分析、深度协议解析等技术实现了对各种常见攻击的精准识别与实时响应。

具有丰富的应用识别管理功能。可以识别超过数百种常见的即时消息、在线游戏、股票软件、P2P下载等网络应用,提供精细化的带宽管理保障网络畅通。

产品支持硬件掉电Bypass机制、软件异常Bypass机制、电源冗余保护机制(视具体型号而定),全方位保障业务的连续性。同时具备的集群部署模式,允许用户横向扩容,降低总拥有成本。

内置超过4000种经过360安全专家精心提炼的特征条目,可以防范包括扫描、可疑代码、蠕虫、病毒、木马、间谍软件、DOS/DDOS等各类网络威胁,真正做到了检测准确率高,误报率低。

提供独特的DOS/DDOS检测及预防机制,可以辨别合法数据包以及DOS/DDOS攻击数据包,保证用户在遭受攻击时也能顺利享用网络服务。

提供虚拟化、弹性化的管理方式。每一对实体接口都可配置不同的规则集,每一个规则集都可依据来源/目的端IP地址等对象信息来决定对应的处理方式。同时每个规则集皆可定义有效的运行时间,方便网络管理人员依据业务系统的规范要求进行规划和部署。

针对通信协议异常、IP/Port的扫描异常、网络流量异常等进行动态的管理,采取七层深度数据包分析技术,可以完整地做到应用程序级别的流量管理。

具有强大且丰富的管理能力,能够贴近各种不同网络架构的需求,提供友好的管理接口以及多种实用的信息实时显示。

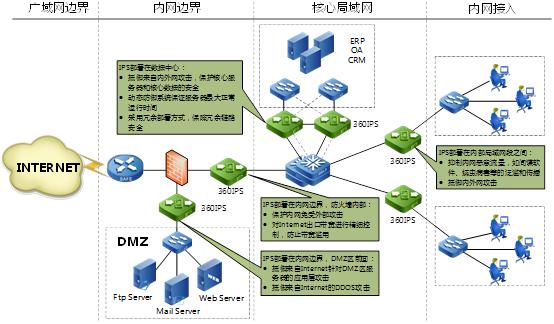

360入侵防御系统的典型部署为串行透明接入模式,在这种接入模式下,不需要改变网络拓扑,只需要将360入侵防御系统透明串联到防护链路之间即可实现主动安全拦截攻击。如下图所示是360入侵防御系统几种典型的防护部署。

1.串行透明部署在内网关键链路:

防御来自外部的各种攻击威胁;

防止内网被感染主机的威胁扩散到其他网段;

有效了解/控制内部应用,如即时通信和在线游戏。

2.串行透明部署在DMZ或者数据中心区:

防御来自内外网对Web、Mail、FTP、数据库等服务器的应用层攻击;

防御DDOS等攻击,保障业务连续性。