近期火绒安全团队发现,弱口令、密码复用率高、密码泄漏等,成为企业频繁遭遇远程攻击的重要原因。黑客一边通过暴破、非法购买登录口令等方式进入企业网络,一边通过黑客工具进行渗透散播勒索病毒,加密重要数据、文件,索要赎金。该现象与我们去年发布的报告《2019勒索事件回顾:RDP弱口令渗透愈演愈烈》内容结论相契合,火绒工程师提醒广大企业用户,时刻保持高度安全警惕性,切实加强网络防御措施。

就在近日,某IT企业向火绒求助,称数台服务器遭遇勒索病毒攻击,导致文件被加密。火绒工程师远程查看后发现,该企业服务器由于存在弱口令、密码复用率高等现象,导致频繁被轻易远程入侵,并被植入勒索病毒。

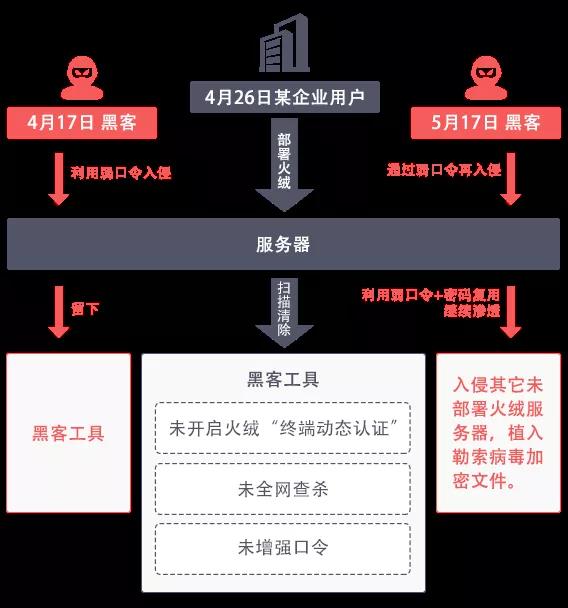

根据火绒工程师溯源分析,该企业于4月18日前因弱口令被远程暴破入侵过。4月26日后,该企业在部分服务器上部署了火绒企业版,并在其中一台服务器上扫描出病毒(黑客渗透工具)。但未引起企业管理员更多的注意,在清除病毒后没有及时采取其它安全措施,包括加强口令强度、全网查杀病毒,以及开启火绒“终端动态认证”等相关防护功能。这也为企业遭遇后续攻击带来潜在风险。

5月17日,有黑客利用此前暴破所获得的密码再次成功登录该服务器,并卸载火绒继续进行渗透攻击。因为该企业终端密码复用率高,导致黑客通过该服务器轻易就暴破入侵其它未部署火绒的服务器,并植入勒索病毒加密其中的文件。

根据现场发现的勒索信息来看确认为“Phobos”勒索病毒。目前,该勒索病毒与被发现的黑客渗透工具均可以被火绒拦截查杀,但被勒索病毒加密的文件在没有密钥的情况下,依旧无法解密。

随后,火绒工程师指导该企业管理员进行全网查杀病毒,清除可疑程序,并及时开启“远程登录防护”与“终端动态认证”功能。“远程登录防护”功能可直接禁止白名单外的陌生终端远程连接,“终端动态认证”功能则可以通过二次验证的方式,阻止黑客通过暴破、撞库等手段恶意获取用户密码进行远程登录的行为。截至到目前,该企业再未出现被远程入侵并植入病毒的情况。

对此,火绒工程师建议广大企业用户,对于终端特别是重要服务器,一定要设置超15位数字、随机组合的高强度密码,且不要重复使用,并定期更改。此外,还可以全网部署可靠的安全软件,开启相关的远程防护功能。管理人员一旦发现可疑的情况,务必要及时联系安全厂商进行专业的排查,避免出现后续攻击。

附:关于火绒“远程登录防护”和“终端动态认证”功能详细介绍

1、火绒产品公告——新增“远程登录保护”功能 阻止黑客远程控制

2、火绒产品公告——企业版推出“终端动态认证”功能 阻止RDP弱口令渗透